F.A.Q.

- Sugerencias, visita básica guiada.

- Presentación, introducción y esquema.

PRIMERAS DUDAS, toma de contacto con

CRM jetpack, guía rápida.

1.- Alta de clientes

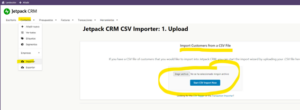

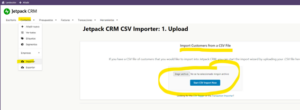

– ¿Se puede importar de nuestro sistema de gestión una base de datos de clientes?

Los clientes pueden ser introducidos individualmente o, para altas masivas, ser importados desde un fichero CSV.

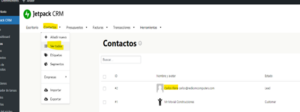

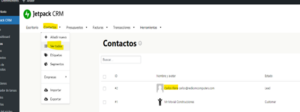

En el menú de contactos, encontrará las opciones de “Añadir nuevo” e “Importar”.

– ¿Qué diferencia hay entre Contactos y Empresa Contactos? ¿Desde donde debo agregar los contactos?

Los contactos agregados desde la pestaña «Contactos», son de carácter individual; por ejemplo: clientes autónomos, o clientes finales. En cambio, podemos usar el menú «Empresa Contactos» para agregar múltiples usuarios que pertenecen a la misma empresa cliente. Es una forma de identificarlos agrupados, para facilitar el seguimiento de estos.

2.- Alta de leads

– ¿No tenemos muy claro que significa leads? ¿Hay que dar de alta solo a los gerentes?

En el alta de contactos se distingue entre «Lead y Customer». Un contacto «Lead» , sería un potencial cliente, alguien que estamos intentado captar para convertir en cliente. Un contacto «Customer», sería un contacto que ya es cliente, con el que ya se han realizado compras-ventas en alguna ocasión.

Pueden dar de alta, los contactos susceptibles de recibir información desde su empresa; pero, tendrán que generar aquellos, con los que tenga previsto interactuar para operaciones comerciales, para envío de presupuestos, para envío de facturas y campañas de emails.

3.- ¿Cómo puedo generar una plantilla de presupuestos?

Se puede encontrar y editar la plantilla, desde el menú: Presupuestos, Plantillas y Plantillas de presupuestos. También, desde el botón “crear nueva plantilla” en la parte superior derecha de la pantalla.

Se recomienda crear distintos tipos de plantillas personalizadas, para los principales servicios o productos que se vayan a ofrecer.

3.- A/ Sugerencia de cabecera de plantilla:

Desde el botón “Añadir medios”, puede seleccionar una imagen de la biblioteca, e insertar el logo corporativo de la empresa; también, incluir «campos códigos» para personalizar la cabecera con los datos básicos de fecha y cliente. Ejemplo:

PRESUPUESTO DE SUMINISTROS:

Nombre de Empresa

Att: Nombre de contacto

Email: correo@correodecontacto.es

Tlfo: +34 615 109 701

A la Atención de:

Fecha Presupuesto: ##QUOTEDATE##

Presupuesto Nº:

Nombre: ##CONTACT-FULLNAME##

Email: ##CONTACT-EMAIL##

Teléfono: ##CONTACT-HOMETEL##

Estimado Sr. ##CONTACT-FULLNAME##

Según conversación mantenida, adjuntamos presupuesto para suministro

Quedamos a su disposición para poder aclarar o ampliar el presupuesto que le mandamos.

Saludos

PRECIO Y FORMAS DE PAGO

Precio: X.000€ + IVA

Cuenta Bancaria Caixabank: ESXX-XXXX-XXXX-XXXX-XXXX-XXXX

3.-B/ Generación de presupuestos. Si la moneda está en Dólares, ¿cómo la cambiamos a Euros?

Desde el “perfil de usuario”, puede acceder al menú ajustes, y en el submenú de idioma local, seleccionar la moneda que ha de usarse.

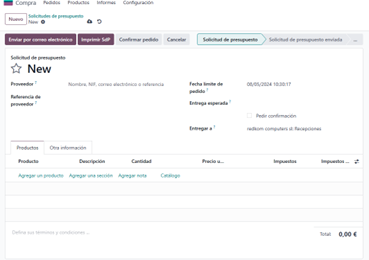

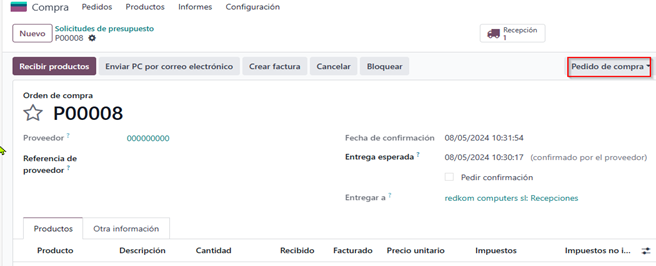

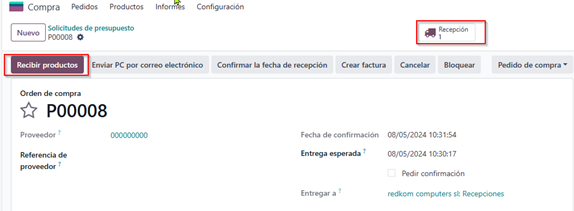

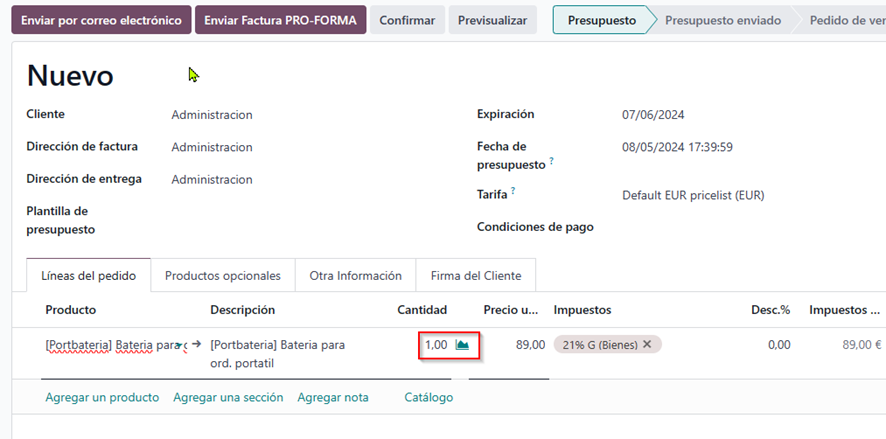

3.-C/ ¿Cómo puedo generar un presupuesto para un cliente?

El modo recomendable para un cliente que ya está dado de alta, es seguir estos pasos:

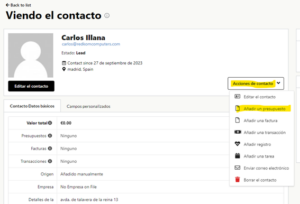

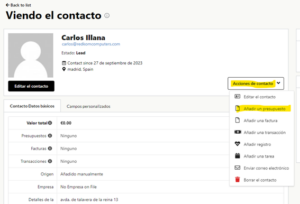

-Desde el escritorio de CRM seleccionar: “Contactos— Ver todos» y, pinchar en el nombre del contacto al que se le ha de enviar el presupuesto.

-En la nueva ventana que aparece, desplegar el menú de “Acciones de contacto” y seleccionar “añadir un presupuesto”.

En esta ventana, puede rellenar los campos: “título del presupuesto”, “valor del presupuesto” y “fecha del presupuesto”. Seleccionar la plantilla adecuada para el caso y, por último, pinchar en “utilizar el creador de presupuestos”.

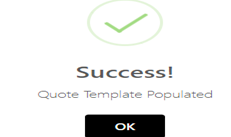

-Recibirá una notificación de éxito.

-Puede editar el texto de la plantilla para añadir o modificar contenido. También puede, opcionalmente, agregar un archivo adjunto PDF.

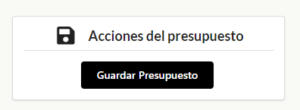

Una vez completados los detalles del presupuesto, en la parte superior de la pantalla, pulsar el botón “Guardar Presupuesto”.

-Guardado (publicado) el presupuesto, es posible enviar un correo electrónico a su cliente, o compartir directamente el enlace.

La opción de Previsualizar desde el “link”, ofrece al destinatario, un acceso al presupuesto integrado en la propia web corporativa.

PD: Es necesario que nos indique los datos de una cuenta de correo para integrarlo en el programa y que pueda realizar los envíos de emails.

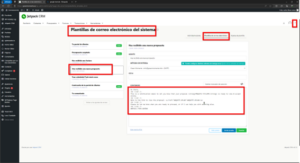

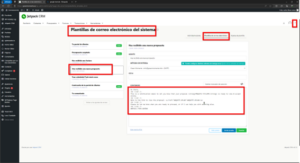

4.- ¿Cómo modifico y traduzco, los textos de las plantillas de envío de emails?

Para cambiar el texto de las plantillas de los emails enviados, se debe acceder a: ajustes, correo, plantillas de correo y seleccionar la que quiera modificar.

Ojo! al traducir los textos; no modifique los códigos de personalización de elementos:

Hola

<br /><br />

Este es un correo electrónico de notificación para informarle que su propuesta <strong>##QUOTE-TITLE##</strong> está lista para ver y aceptar en línea.

<br /><br />

Aquí está el enlace para ver la propuesta: <a href=»##QUOTE-URL##»>##QUOTE-URL##</a>

<br /><br />

Por favor, hágamelo saber cuándo esté listo para continuar, o si puedo ayudarlo con cualquier otra cosa.

<br /><br />

##EMAIL-FROM-NAME##

<br /><br />

<br /><br />

Same text in english:

<br /><br />

Hi there,

<br /><br />

This is a notification email to let you know that your proposal <strong>##QUOTE-TITLE##</strong> is ready to view & accept online.

<br /><br />

Here is the link to view the proposal: <a href=»##QUOTE-URL##»>##QUOTE-URL##</a>

<br /><br />

Please do let me know when you are ready to proceed, or if I can help you with anything else.

<br /><br />

##EMAIL-FROM-NAME##

Al finalizar, están disponibles los botones con las opciones de “Guardar”, “Enviar prueba” y «más rápido» (Vista previa).

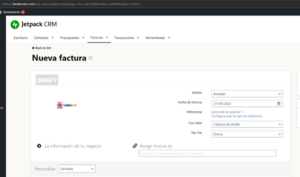

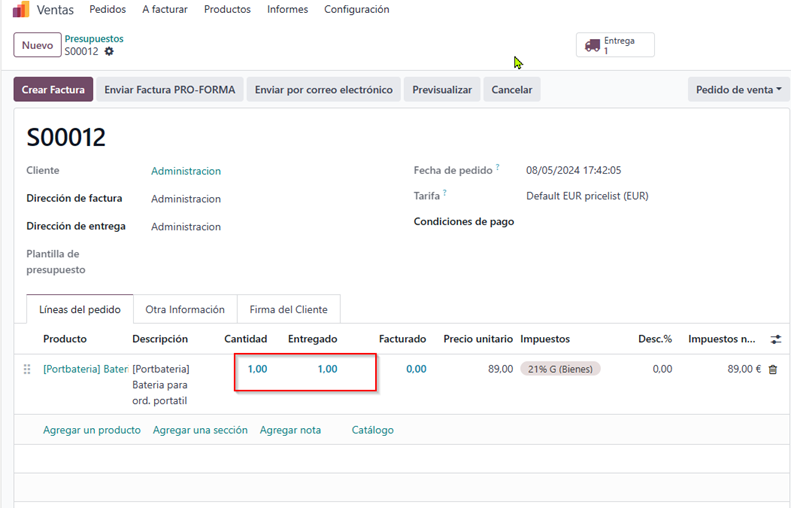

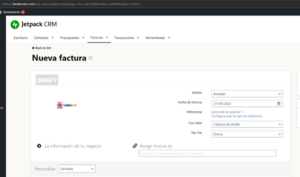

5.-Generación de facturas ¿Qué tipo de facturas se pueden generar (electrónicas u otras)?

Si recibe una notificación de “Facturación Sobrealimentada” en el menú de facturas, será necesario instalar el plugin “Invoice Pro”. Las facturas no son electrónicas en la versión base.

El CRM es una herramienta diseñada para la Gestión de clientes y, ayudar al “Departamento Comercial” en sus tareas de captación. La aplicación está enriquecida también, con la posibilidad de generar facturas a clientes; pero es frecuente que, en la empresa, el tema de facturación esté gestionado desde el ERP o algún programa de contabilidad, que ya dispongan. Tendrán que valorar, cómo hacer convivir ambos sistemas de facturación.

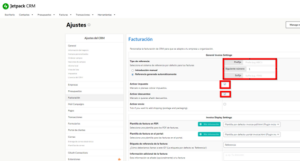

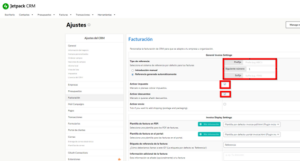

5.-A/ En las facturas y presupuestos no aparece el campo del IVA, ¿cómo se incluye?

En el apartado “Ajustes» del CRM, puede definir la configuración y parámetros de “facturación”: tipo de nomenclatura en la numeración de cada factura, activar o desactivar el uso de impuestos y descuentos, definir textos, etc, etc.

No se olvide al terminar los cambios de configuración, pulsar el botón “Guardar” de la parte inferior de la página.

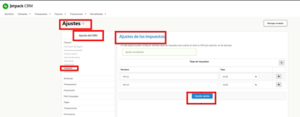

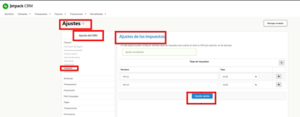

5.-B/ ¿Cómo se pueden agregar nuevos tipos de IVA?

Una vez activado el uso de impuestos para la generación de facturas, es necesario dar de alta los tipos de IVA que se vayan a usar. Para ello, en: “Ajustes de CRM”, menú izquierdo, ítem «impuestos”; accedemos a la ventana de ajustes, donde encontraremos las opciones de IVA y el botón “+” para agregar nuevos tipos de IVA.

5.-C/ ¿Qué datos hay que incluir en Transacciones?

Las transacciones representan los flujos de dinero, relacionados con las facturas y clientes; habitualmente, los pagos parciales o completos de cada factura.

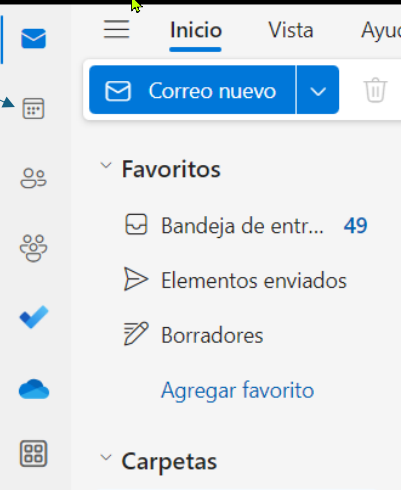

6.-/ Campañas por correo electrónico (para comunicar a nuestros clientes, que permaneceremos cerrados el día X). ¿Cómo lo hacemos?

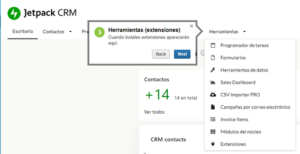

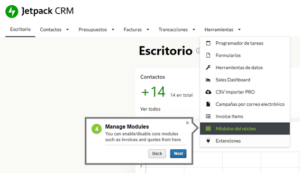

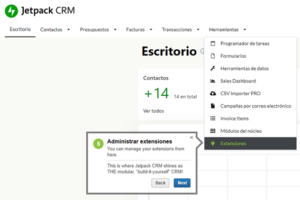

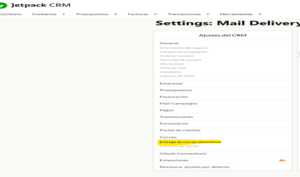

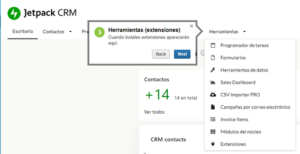

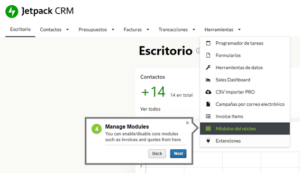

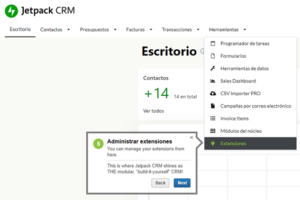

En el menú vertical izquierdo, debe buscar la opción “campañas por correo electrónico”, como muestra el gráfico.

Acceder al portal de “Campañas por correo electrónico”, donde encontrará el botón para iniciar una nueva campaña y un resumen de los resultados de las campañas realizadas.

La cuenta de correo desde la que se realizan los envíos será la cuenta que nos hayan proporcionado para esta función. Deben tener en cuenta, las recomendaciones habituales de cantidad de mensajes enviados y el tratamiento de estos, para no incurrir en “listas negras” (blacklist). Si la intención es realizar “emails masivos” con cantidad elevada de destinatarios, quizá puedan plantearse utilizar una cuenta de correo de otro dominio.

7.-/ Qué cantidad o porcentaje de cada uno de los apartados, debemos completar (contactos, transacciones, presupuestos y facturas) para no tener problemas con la subvención?

En realidad, no se trata de cantidad de elementos en cada uno de los apartados; sino, de demostrar que ha habido un uso continuado por parte del usuario. “RED.ES” quiere asegurarse que el dinero proporcionado por el “Kit Digital”, sirve para que el proveedor proporcione la herramienta al usuario y, éste la utilice y aproveche.

Cada usuario, debería introducir cada día, unos diez elementos cómo mínimo, para que se observe un uso prolongado de la herramienta. La opción de llegar un día e insertar cincuenta elementos y no volver a acceder más, sería un problema de cara a la justificación.

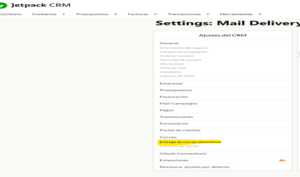

8.-/ Nombre de usuario para acceder a la herramienta (todos los envíos de email se hacen desde la misma cuenta). ¿Puede cada usuario usar su propia cuenta?

El sistema puede admitir múltiples cuentas de correo y marcar solo una como cuenta por defecto. Para poder usarlas, es necesario previamente, agregarlas y configurarlas. Para ello, habrá que acceder al perfil de usuario: ajustes del CRM, Correo y, Entrega de correo electrónico.

CONCLUSION

«CRM jetpack, guía rápida»; no es un manual al uso, sino un método abreviado que nos introduce e informa rápidamente, de las nociones y dudas principales que surgen en el primer contacto, con el plugin «jetpackCRM«.

INICIO

REDKOM.ES

FAQ

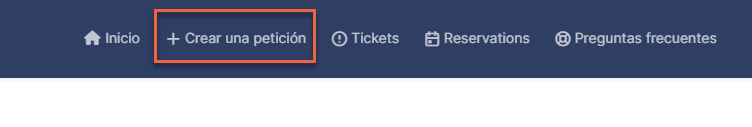

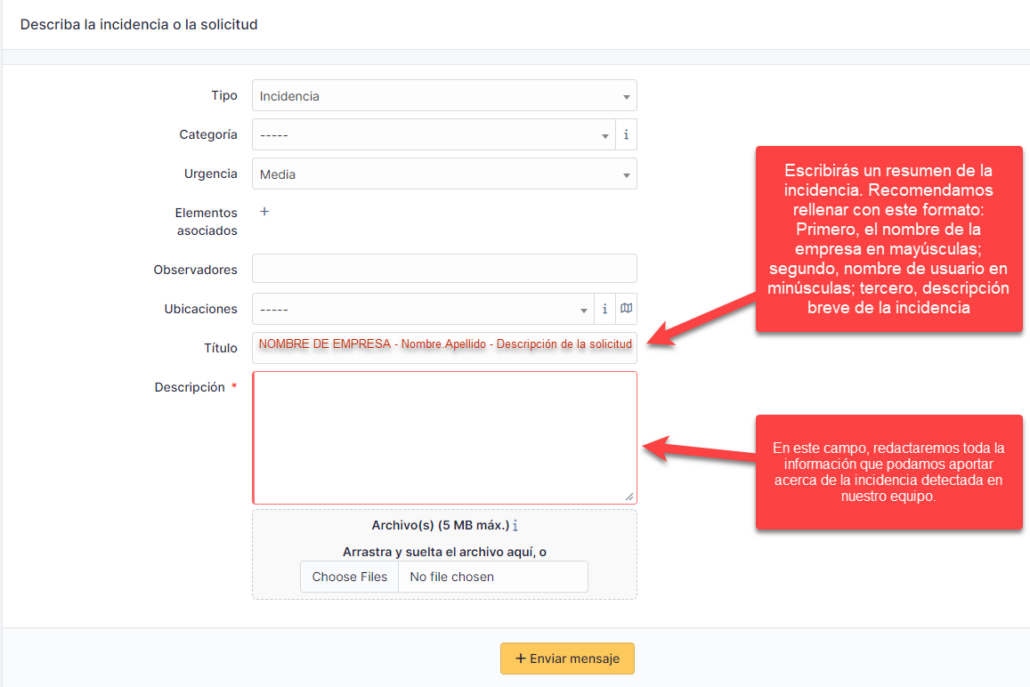

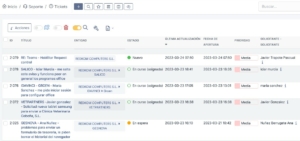

ASISTENCIA TECNICA

WORDPRESS.ORG

Ya sea la factura, electrónica o en papel, deberá garantizarse mediante cualquier medio de prueba admitido en derecho. Puede ser; una pista de auditoría fiable entre la entrega del bien o prestación de servicio y su recepción por el cliente, una firma electrónica (certificado electrónico suministrado por empresas y organismos públicos), un intercambio electrónico de datos (EDI) o intermediación de terceros (prestadores de servicios de facturación).

Ya sea la factura, electrónica o en papel, deberá garantizarse mediante cualquier medio de prueba admitido en derecho. Puede ser; una pista de auditoría fiable entre la entrega del bien o prestación de servicio y su recepción por el cliente, una firma electrónica (certificado electrónico suministrado por empresas y organismos públicos), un intercambio electrónico de datos (EDI) o intermediación de terceros (prestadores de servicios de facturación).

-Automatización de procesos: La digitalización electrónica, agiliza la introducción de datos, registros y envíos automatizados, reduciendo la comisión de errores humanos y los tiempos de trabajo, con el consiguiente ahorro económico y optimización empresarial. Posibilita crear inventarios, estadísticas y alertas sobre vencimientos; y además por ley, hasta 3 años después de la finalización de contratos, permite la visualización, descarga e impresión.

-Automatización de procesos: La digitalización electrónica, agiliza la introducción de datos, registros y envíos automatizados, reduciendo la comisión de errores humanos y los tiempos de trabajo, con el consiguiente ahorro económico y optimización empresarial. Posibilita crear inventarios, estadísticas y alertas sobre vencimientos; y además por ley, hasta 3 años después de la finalización de contratos, permite la visualización, descarga e impresión.

-Personalización de facturas. Cada documento podrá personalizarse al gusto de la empresa, con logos, colores e imágenes que mejor representen su actividad corporativa. Estas herrramientas de facturación (softwares, proveedores de servicios, etc.), para aumentar la productividad e interacción, podrán integrarse con otras soluciones tecnológicas como servicios web (APIs , copias de seguridad períodicas o backup) y, tendrán conectividad con la Administración Pública vía portal «FACe».

-Personalización de facturas. Cada documento podrá personalizarse al gusto de la empresa, con logos, colores e imágenes que mejor representen su actividad corporativa. Estas herrramientas de facturación (softwares, proveedores de servicios, etc.), para aumentar la productividad e interacción, podrán integrarse con otras soluciones tecnológicas como servicios web (APIs , copias de seguridad períodicas o backup) y, tendrán conectividad con la Administración Pública vía portal «FACe». -Garantía de autenticidad y legalidad: La firma electrónica o certificado; sin capacidad de manipulación , garantiza la veracidad del documento en las comunicaciones, reduce los intermediarios y extravíos por envío y recepción. Así mismo, todo software o producto de facturación, deberá aportar una declaración del fabricante, justificando que el producto cumple con la normativa tributaria vigente (Real Decreto 1619/2012) y posteriores normativas de aplicación (ley 18/2022 «Crea y Crece»).

-Garantía de autenticidad y legalidad: La firma electrónica o certificado; sin capacidad de manipulación , garantiza la veracidad del documento en las comunicaciones, reduce los intermediarios y extravíos por envío y recepción. Así mismo, todo software o producto de facturación, deberá aportar una declaración del fabricante, justificando que el producto cumple con la normativa tributaria vigente (Real Decreto 1619/2012) y posteriores normativas de aplicación (ley 18/2022 «Crea y Crece»).

Formar un grupo heterogéneo en el que se valoren las habilidades profesionales y personales de sus integrantes, no es labor fácil; es una labor a largo plazo. Cada indivíduo debe sentirse motivado y parte común de una identidad corporativa, y sus habilidades, logros idividuales y colectivos, deben ser reconocidos, premiados y apreciados.

Formar un grupo heterogéneo en el que se valoren las habilidades profesionales y personales de sus integrantes, no es labor fácil; es una labor a largo plazo. Cada indivíduo debe sentirse motivado y parte común de una identidad corporativa, y sus habilidades, logros idividuales y colectivos, deben ser reconocidos, premiados y apreciados.